Blackout, cyberatak, awaria łącza czy sankcje wobec zagranicznego dostawcy – każdy z tych scenariuszy może sparaliżować systemy IT organizacji, jeśli jej infrastruktura nie została zaprojektowana z myślą o odporności. Zdolność do samodzielnego działania, bez uzależnienia od dostawców zewnętrznych czy stałego dostępu do Internetu, to dziś podstawowy wymóg operacyjny, szczególnie dla operatorów infrastruktury krytycznej. Eksperci podkreślają przy tym aspekt często pomijany w dyskusji o cyberbezpieczeństwie: nawet najlepiej zaprojektowana architektura traci znaczenie, jeśli organizacja nie potrafi zarządzać własną infrastrukturą w warunkach kryzysowych. W momentach granicznych to nie technologia rozwiązuje problem, a zdolność do zachowania kontroli.

Z raportu ENISA Threat Landscape 2025 wynika, że ataki na systemy operacyjne infrastruktury krytycznej – sieci energetycznych, wodociągów czy systemów przemysłowych – stanowią już niemal jedną piątą wszystkich zagrożeń cybernetycznych w Europie. W sektorze energetycznym pytanie nie brzmi już „czy dojdzie do ataku”, ale „czy organizacja będzie w stanie działać, gdy to nastąpi”.

Sebastian Wąsik, Country Manager baramundi software w Polsce, podkreśla, że fundamentem odpornej architektury jest pełna przejrzystość i lokalna kontrola nad infrastrukturą IT.

Organizacja musi w czasie rzeczywistym wiedzieć, jakie urządzenia działają w sieci, jaki jest ich stan i gdzie znajdują się podatności. Powinna móc zarządzać nimi lokalnie, nawet przy braku dostępu do Internetu. Dlatego utrzymywanie krytycznych systemów on-premises, niezależnych od decyzji zewnętrznych dostawców, to dziś konieczność — zaznacza Wąsik.

Suwerenność cyfrowa w praktyce

Przykładem takiego podejścia jest Regionalwerke Baden, szwajcarski dostawca energii, gazu, wody i ciepła w kantonie Aargau. Firma, świadoma ryzyka operacyjnego, zbudowała architekturę gotową na sytuacje kryzysowe – od awarii zasilania po odizolowanie sieci w wyniku cyberataku.

Krytyczne systemy funkcjonują lokalnie, zarządzanie odbywa się przez szyfrowane kanały, a automatyczne skanowanie podatności pozwala wykrywać i eliminować luki zanim staną się wektorem ataku.

Systemy oparte wyłącznie na chmurze szybko osiągają swoje granice podczas awarii zasilania, ograniczonej łączności czy cyberataków. Dlatego korzystamy z chmury tam, gdzie ma to techniczny sens, ale pełną kontrolę utrzymujemy lokalnie. Zapewnia nam to maksymalną niezależność operacyjną, bez technologicznej izolacji — podkreśla Philippe Bähler, kierownik IT Regionalwerke Baden.

Siedem filarów suwerenności cyfrowej

W tym kontekście eksperci baramundi wskazują siedem obszarów, które organizacje muszą zaadresować, by realnie ograniczyć zależności technologiczne i zapewnić ciągłość działania:

- Alternatywy open source

Oprogramowanie oparte na zamkniętych ekosystemach uzależnia firmy od jednostronnych decyzji licencyjnych producenta. Rozwiązania open source, jak Linux, LibreOffice czy Mozilla dają pełną widoczność kodu, niższe koszty i mniejsze ryzyko uzależnienia od jednego dostawcy. - Technologie produkowane w UE

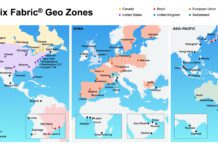

Suwerenność danych zależy od jurysdykcji dostawcy, nie od lokalizacji serwerów. Nawet jeśli centrum danych fizycznie znajduje się w Europie, kluczowe jest, w którym kraju zarejestrowana jest firma. Dostawcy europejscy podlegają RODO i unijnym regulacjom, co daje pewność prawną i możliwość skutecznego egzekwowania praw. - Bezpieczeństwo danych w chmurze

Korzystanie z chmury nie zwalnia z odpowiedzialności za dane. Kluczowe są trzy zasady: szyfrowanie end-to-end, przejrzyste modele autoryzacji oparte na zasadzie minimalnych uprawnień oraz udokumentowane procedury trwałego usuwania danych po zakończeniu współpracy. - On‑premises tam, gdzie to kluczowe

Lokalne rozwiązania eliminują ryzyko dostępu osób trzecich do wrażliwych zasobów, gwarantują pełną kontrolę nad infrastrukturą i pozwalają działać nawet przy braku Internetu. - Odpowiedzialność partnerów

Umowy powinny wymagać audytów, transparentności łańcucha podwykonawców oraz określać jednolite standardy bezpieczeństwa. - Strategie wyjścia

Każdy system powinien mieć zidentyfikowaną alternatywę. Regularna inwentaryzacja zależności to element podstawowej higieny zarządzania ryzykiem. - Współzarządzanie i dywersyfikacja

Korzystanie z kilku kompatybilnych systemów (podejście „best of breed”) zmniejsza ryzyko uzależnienia od jednego dostawcy i zwiększa elastyczność.

Kontrola ważniejsza niż technologia

W obszarze infrastruktury krytycznej nie ma przestrzeni na improwizację. Awaria zasilania, cyberatak czy niedostępność zagranicznego dostawcy mogą sparaliżować operacje. Dlatego odporność musi być integralnym elementem architektury systemu, a nie dodatkiem wprowadzanym dopiero na etapie reagowania na zagrożenia.

Doświadczenia Regionalwerke AG Baden i wielu innych europejskich firm pokazują, że można budować systemy niezawodne, nowoczesne i jednocześnie niezależne. Klucz polega na zrozumieniu, gdzie kończą się zalety chmury, a zaczyna potrzeba bezwzględnej kontroli operacyjnej.

[…] Odporność cyfrowa infrastruktury krytycznej: co naprawdę musi działać, gdy wszystko inne… […]